متأسفانه، نمیتوانید صرفا با رمز عبور از حافظهی فلش خود محافظت کنید؛ مثل اینکه بخواهید با یک رمز عبور از کل کامپیوتر یا تلفن خود محافظت کنید. ابزارهایی که بهطور جدی از اطلاعات حافظه محافظت میکنند، همه با رمزگذاری کار میکنند؛ مگر اینکه بخواهید روی یک درایو فلش امن با رمزگذاری سختافزاری سرمایهگذاری کنید.

۱. ذخیره جداگانه هر فایل با یک رمز عبور

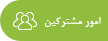

همانطور که در بالا ذکر شد، نمیتوانید از رمز عبور امن برای کل یواسبی خود بدون استفاده از رمزگذاری محافظت کنید. با این حال، اگر از فرایند رمزنگاری طولانی کل پوشهها خسته شدهاید و نیاز به یک راه بسیار سریع برای محافظت از چند فایل انتخابشده دارید، میتوانید بهراحتی آنها را با رمز عبور یواسبی ذخیره کنید.بسیاری از برنامهها، از جمله ورد و اکسل، به شما این امکان را میدهند که فایلها را با رمز عبور ذخیره کنید.برای مثال در ورد، زمانی که یک سند باز باشد، به قسمت File -> Info بروید، منوی Protect Document را باز و گزینه Encrypt with Password را انتخاب کنید.

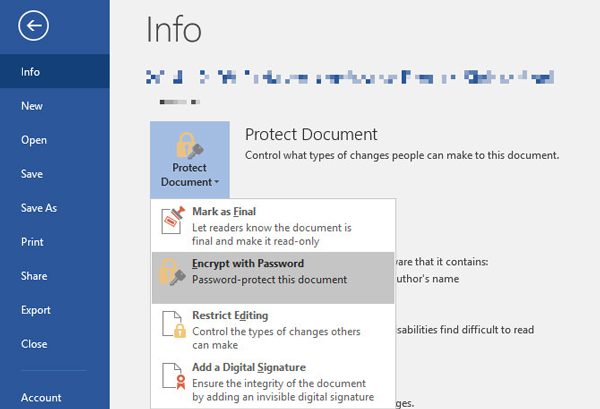

اکنون گذرواژه خود را وارد و آن را تأیید کنید تا از سند خود محافظت کنید.

اکنون گذرواژه خود را وارد و آن را تأیید کنید تا از سند خود محافظت کنید.

در آخر، سند خود را ذخیره کنید و رمز عبور را فراموش نکنید.

در آخر، سند خود را ذخیره کنید و رمز عبور را فراموش نکنید.

برای محافظت از فایلهای PDF در حافظه فلش، میتوانید از PDFTK Builder استفاده کنید. این برنامه پرتابل (بینیاز به نصب) است.

برای محافظت از فایلهای PDF در حافظه فلش، میتوانید از PDFTK Builder استفاده کنید. این برنامه پرتابل (بینیاز به نصب) است.

۲٫ ایجاد یک پارتیشن رمزگذاری شده و محافظتشده با رمز

بسیاری از ابزارها میتوانند حافظههای خارجی را رمزگذاری و از رمز عبور اطلاعات محافظت کنند؛ ولی برای اجرا به دسترسی سطح مدیریتی نیاز دارند. به همین دلیل برای اتصال به کامپیوترهایی که در آنها مجوز ادمین ندارید، این ابزارهایی راه حل مناسب و قابل اطمینانی نیستند.

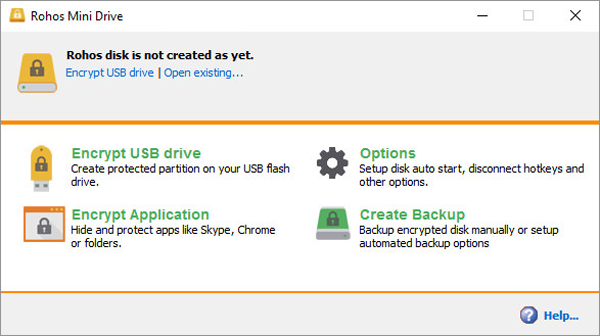

برنامه Rohos Mini Drive، ابزاری است که بدون نیاز به مجوز ادمین کار میکند. نسخه رایگان این برنامه میتواند یک پارتیشن محافظتشده با رمز، پنهان و رمزگذاری شده تا ۲ گیگابایت روی فلش درایو ایجاد کند. این ابزار از رمزنگاری AES با کلید ۲۵۶ بیتی استفاده میکند. با کمک نسخه قابل حمل Rohos Disk Browser که میتوانید روی حافظهی فلش خود نصب کنید، نیازی به رمزنگاری درایوهای محلی کامپیوتر هدف ندارید و میتوانید به دادههای محافظتشده خود در هر جایی دسترسی داشته باشید.

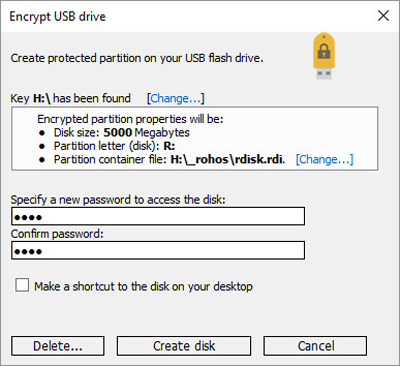

در صفحه شروع Rohos Mini Drive روی Encrypt USB Drive کلیک کنید، درایو مورد نظر را انتخاب کنید، گذرواژه جدیدی مشخص کنید و روی Create disk کلیک کنید. با این کار، یک فضای محافظتشده و رمزنگاری شده در حافظهی فلش شما ایجاد میشود.

در صفحه شروع Rohos Mini Drive روی Encrypt USB Drive کلیک کنید، درایو مورد نظر را انتخاب کنید، گذرواژه جدیدی مشخص کنید و روی Create disk کلیک کنید. با این کار، یک فضای محافظتشده و رمزنگاری شده در حافظهی فلش شما ایجاد میشود.

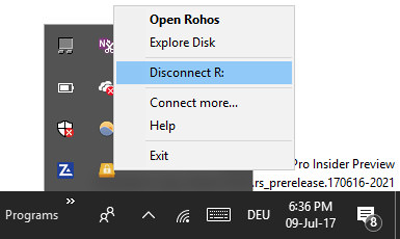

میتوانید قسمت محافظتشده را با کلیک روی آیکون Rohos Mini.exe در پوشهی اصلی درایو یواسبی خود باز کنید. پس از وارد کردن گذرواژه، دیسک Rohos بهعنوان یک درایو جداگانه نصب میشود و میتوان از طریق فایل اکسپلورر به آن دسترسی پیدا کرد. برای بستن پارتیشن Rohos، روی آیکون آن در نوار ابزار ویندوز راست کلیک و Disconnect را انتخاب کنید.

میتوانید قسمت محافظتشده را با کلیک روی آیکون Rohos Mini.exe در پوشهی اصلی درایو یواسبی خود باز کنید. پس از وارد کردن گذرواژه، دیسک Rohos بهعنوان یک درایو جداگانه نصب میشود و میتوان از طریق فایل اکسپلورر به آن دسترسی پیدا کرد. برای بستن پارتیشن Rohos، روی آیکون آن در نوار ابزار ویندوز راست کلیک و Disconnect را انتخاب کنید.

۳. رمزگذاری کل درایو فلش

۳. رمزگذاری کل درایو فلش

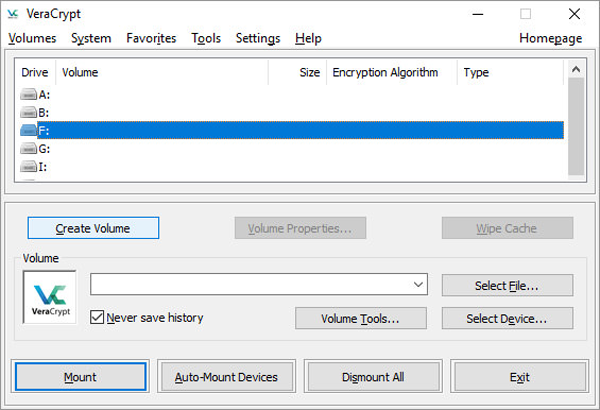

VeraCrypt یک نرمافزار پرتابل است که بهطور مستقیم از درایو فلش اجرا میشود و متأسفانه برای اجرای آن به دسترسی به ادمین نیاز است. VeraCrypt از رمزنگاری AES سریع با کلید ۲۵۶ بیتی استفاده میکند و نسخه رایگان آن دارای محدودیت درایو در حد ۲ گیگابایت است.

VeraCrypt دارای ویژگی رمزگذاری سریع با استفاده از چندین الگوریتم مختلف از جمله AES ،Serpent ،TwoFish و همچنین ترکیبی از همه اینها است. همانند Rohos Mini Drive، این برنامه میتواند یک دیسک رمزگذاری شده مجازی مشابه یک دیسک واقعی ایجاد کند. با استفاده از این برنامه، میتوانید کل پارتیشنها یا دستگاههای ذخیرهسازی را رمزگذاری کنید.

VeraCrypt Portable را دانلود و آن را به درایو یواسبی منتقل کنید. وقتی برنامه را راهاندازی میکنید، تمام درایوهای موجود را نشان میدهد. یکی از آنها را انتخاب و روی Create Volume کلیک کنید. سپس VeraCrypt Volume Creation Wizard راهاندازی خواهد شد.

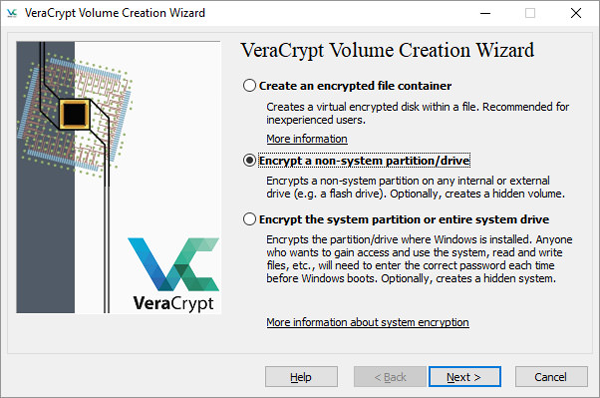

برای رمزگذاری درایو فلش، گزینه Encrypt a non-system partition/drive را انتخاب و روی Next کلیک کنید.

برای رمزگذاری درایو فلش، گزینه Encrypt a non-system partition/drive را انتخاب و روی Next کلیک کنید.

در مرحله بعد، میتوانید یکی از گزینههای Standard یا Hidden VeraCrypt volume را بهعنوان درایو رمزنگاری شدهی خود انتخاب کنید. اگر گزینه Hidden VeraCrypt volume را انتخاب کنید، خطر آشکار شدن گذرواژه شما کاهش مییابد. توجه داشته باشید که اگر بخواهید Volume Hidden VeraCrypt ایجاد کنید، باید کل درایو USB را فرمت کنید.

در مرحله بعد، میتوانید یکی از گزینههای Standard یا Hidden VeraCrypt volume را بهعنوان درایو رمزنگاری شدهی خود انتخاب کنید. اگر گزینه Hidden VeraCrypt volume را انتخاب کنید، خطر آشکار شدن گذرواژه شما کاهش مییابد. توجه داشته باشید که اگر بخواهید Volume Hidden VeraCrypt ایجاد کنید، باید کل درایو USB را فرمت کنید.

در اینجا با انتخاب گزینه Standard VeraCrypt volume آموزش ادامه داده میشود. در پنجره بعدی، روی …Select Device کلیک و دیسک خود را انتخاب کنید، سپس با انتخاب OK، آن را تأیید و روی Next کلیک کنید.

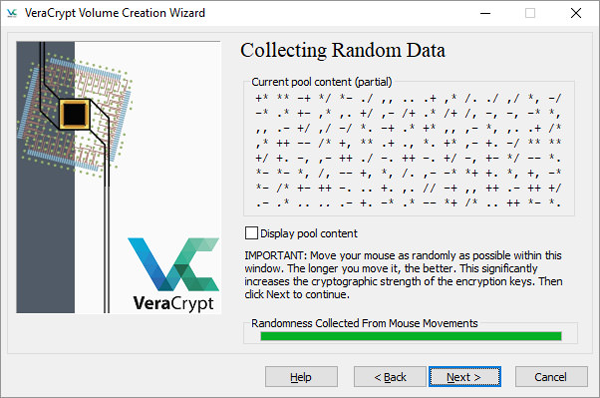

برای رمزگذاری تمام درایو فلش، گزینه Encrypt partition in place را انتخاب و روی Next کلیک کنید. در این لحظه VeryCrypt به شما هشدار میدهد که باید یک نسخه پشتیبان از دادههای خود داشته باشید؛ در صورتی که هنگام رمزگذاری اشتباهی رخ دهد. Encryption و Hash Algorithm را انتخاب کنید. سپس میتوانید با تنظیمات پیشفرض جلو بروید. حالا میتوانید رمز عبور خود را تنظیم کنید. در مرحله بعدی، حرکات تصادفی ماوس شما قدرت رمزگذاری را تعیین میکند.

برای رمزگذاری تمام درایو فلش، گزینه Encrypt partition in place را انتخاب و روی Next کلیک کنید. در این لحظه VeryCrypt به شما هشدار میدهد که باید یک نسخه پشتیبان از دادههای خود داشته باشید؛ در صورتی که هنگام رمزگذاری اشتباهی رخ دهد. Encryption و Hash Algorithm را انتخاب کنید. سپس میتوانید با تنظیمات پیشفرض جلو بروید. حالا میتوانید رمز عبور خود را تنظیم کنید. در مرحله بعدی، حرکات تصادفی ماوس شما قدرت رمزگذاری را تعیین میکند.

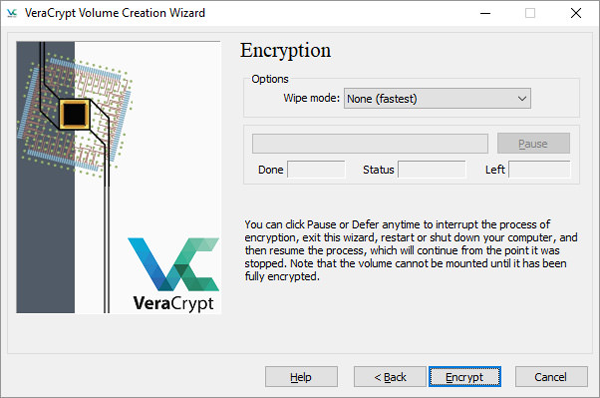

در مرحله بعد حالت پاکسازی (Wipe Mode) مورد نظر خود را از میان گزینههای حذف بیشتر یا امنیت بیشتر انتخاب کنید. در پنجره نهایی روی Encrypt کلیک کنید تا رمزگذاری شروع شود.

در مرحله بعد حالت پاکسازی (Wipe Mode) مورد نظر خود را از میان گزینههای حذف بیشتر یا امنیت بیشتر انتخاب کنید. در پنجره نهایی روی Encrypt کلیک کنید تا رمزگذاری شروع شود.

Toucan، جایگزینی برای VeraCrypt است که یک برنامه قابل حمل به شمار میرود و به شما امکان همگامسازی، پشتیبانگیری و ایمن کردن فایلهایتان را میدهد.

Toucan، جایگزینی برای VeraCrypt است که یک برنامه قابل حمل به شمار میرود و به شما امکان همگامسازی، پشتیبانگیری و ایمن کردن فایلهایتان را میدهد.

ایجاد آرشیو محافظتشده با رمز عبور

ابزارهای آرشیوی مثل ۷-Zip، هم میتوانند رمزگذاری کنند و هم از رمز عبور فایلهایتان با AES-256 محافظت کنند.

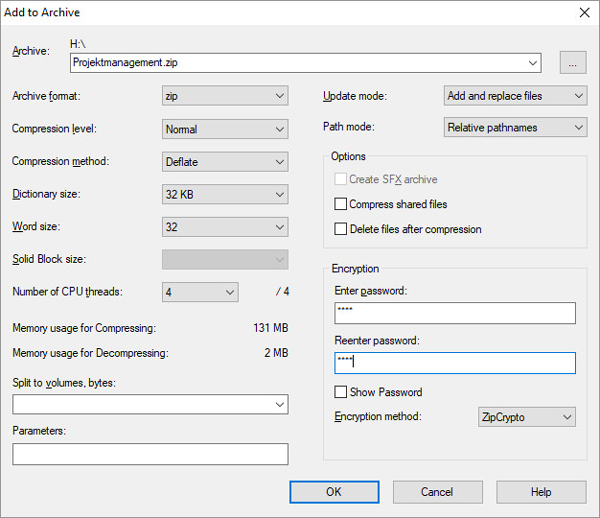

برنامه ۷-Zip را نصب و اجرا کنید، روی فایل یا پوشه مورد نظر خود در فلش کلیک راست کنید و ۷-Zip -> Add to Archive را انتخاب کنید. سپس در پنجرهای که نمایش داده میشود، فرمت آرشیو خود را انتخاب و رمز عبور را وارد کنید. سپس روی OK کلیک کنید تا فرآیند آرشیو کردن و رمزگذاری شروع شود.